Recuperación de certificados utilizando un KRA

La finalidad del tutorial, es enseñar como recuperar un certificado, que previamente había sido usado para cifrar un archivo, y tras ello, se ha borrado. Pero antes de esto, debemos comprender qué son los certificados y el funcionamiento básico de una PKI(Public Key Infrastructure).

Infraestructura de clave pública

En la actualidad, las empresas tienen la necesidad de mejorar la seguridad de los datos informáticos, de forma que solo usuarios autenticados sean los que puedan acceder a estos. Una PKI es el conjunto de soluciones tecnológicas tanto de software, como de hardware, que permiten cumplir este objetivo.

La función principal de la PKI, es proporcionar certificados digitales. Estos llevan a cabo las operaciones criptográficas como el cifrado y la firma electrónica. Estas operaciones sirven para garantizar la confidencialidad, autenticación, integridad,etc.

El elemento más básico de una PKI, es la Autoridad Certificadora, la cual será la encargada de gestionar los certificados, es decir, la emisión de estos, así como de mantener una lista de los certificados que han dejado de ser válidos.

Certificados digitales

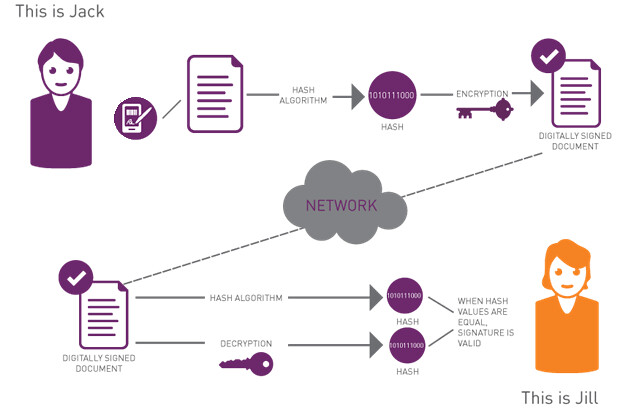

Un certificado son un par de claves, pública y privada, la clave publica la pueden tener todos los usuarios, mismamente podemos ver una en el certificado de esta pagina web.

La privada, sin embargo, sólo nosotros la conocemos. De esta forma, podemos cifrar archivos con la clave publica, de manera que solo serán descifrables con la privada, o usar certificados electrónicos que garantizan que la clave privada pertenece a un único titular.

Otro ejemplo, como el que vemos en la imagen superior, es el de recibir archivos de tal modo, que podamos saber con seguridad, que su propietario es quien dice ser, y que el contenido no ha sido manipulado por terceros. Para esto, calculamos el hash del archivo, y lo ciframos con la clave privada, cuando lo recibimos, lo desciframos con la clave publica, y volvemos a calcular el hash, con que el archivo tenga un punto de más, el hash no sera idéntico y sabremos que ha sido comprometido.

Preparación para la recuperación del certificado

Antes de empezar con la recuperación, debemos de haber ejecutado anteriormente los siguientes pasos:

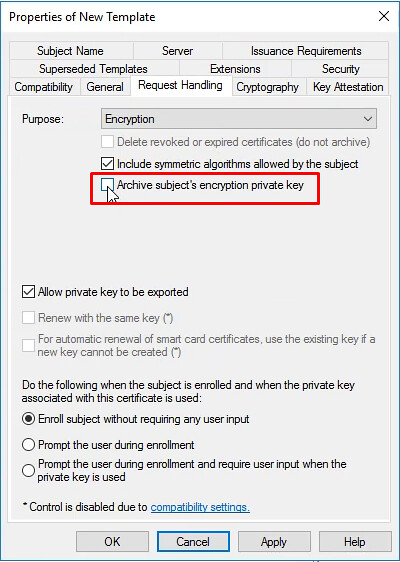

En primer lugar, para que un certificado se pueda recuperar, debemos de haber archivado previamente la clave privada en la base de datos de la CA, ya que si no archivamos la clave, esta no se podrá recuperar, habiendo perdido el certificado y por tanto los documentos que hayamos cifrado con él.

En segundo lugar, ademas del archivado de la clave, debemos utilizar un KRA(Key Recovery Agent), es decir, un usuario que tiene los privilegios necesarios para poder recuperar estas claves que hemos almacenado.

Recuperación del certificado

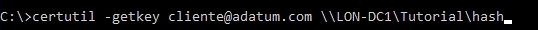

Tras tener los dos pasos anteriores cumplidos, ya seremos capaces de recuperar cualquier certificado, en nuestro caso de tipo EFS, que es al que le hemos archivado la clave privada.

Utilizando la herramienta certutil, vamos a recuperar en primer lugar el hash de la clave privada del certificado. Como solo tenemos un certificado emitido para el usuario, con indicar el UPN del usuario basta, sino, deberíamos indicar la thumbprint del certificado que queremos recuperar.

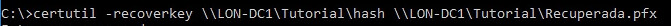

Teniendo el hash ya creado, el siguiente paso es recuperar la clave privada, para eso le damos la ruta del hash y la ruta donde nos guardara la clave privada.Ya por ultimo solo nos quedaría importar la clave para recuperar el certificado

Inconvenientes de la criptografía asimétrica

Como hemos visto, la criptografia asimétrica de los certificados tiene muchas ventajas, sin embargo, debemos mencionar algunos de sus pocos inconvenientes:

- El mensaje cifrado ocupa más espacio que el original.

- Las claves deben ser de mayor tamaño que las simétricas

- Utilizar las claves privadas repetidamente puede hacer que reciban ataques criptográficos que se basan en analizar paquetes cifrados

Autor/a: Mario Martínez Díez

Curso: Microsoft MCSA Windows Server 2016 + Microsoft MCSE Cloud Platform & Infrastructure

Centro: Tajamar

Año académico: 2018-2019